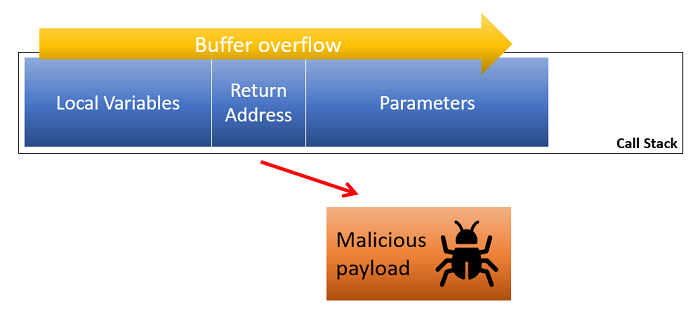

在 Windows 10 计算机上,微软部署了名为 CET 的控制流缓解措施,以实现硬件增强的堆栈保护。现在,Google Chrome 浏览器也借鉴了这一方案,为所有兼容设备引入了增强型的漏洞利用防护特性。据悉,这项措施能够阻止攻击者在 Windows 10 2004 及以上版本的英特尔 11 代 / AMD Zen 3 处理器上利用相关安全漏洞。

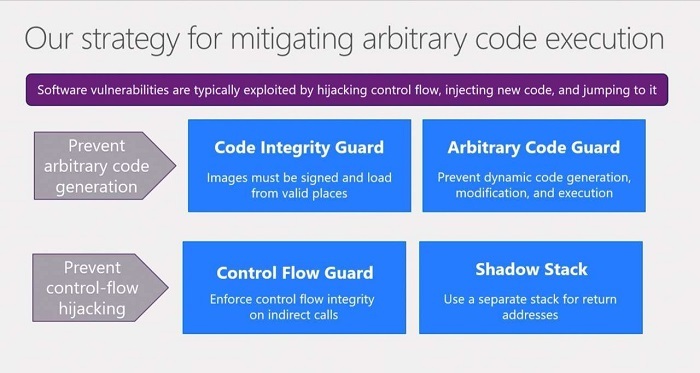

硬件强制堆栈保护功能,借助了 Intel CET 芯片组安全性扩展,来保护应用程序免受常见漏洞利用技术的侵害,比如面向返回的编程(ROP)或面向跳转的编程(JOP)。

攻击者经常利用此类技术,来劫持特定程序的预期控制流以执行恶意代码,最终目的是在访问恶意之作的网页时,从浏览器的沙箱中逃逸、或远程执行代码。

庆幸的是,Windows 10 的硬件强制堆栈保护功能,可在检测到应用程序的自然流程被修改时触发异常检测,以阻止上述类型的攻击。

Chrome 平台安全团队工程师 Alex Gough 表示:通过部署这种缓解措施,处理器将维护一个新的受保护的有效返回地址堆栈(又名“影子堆栈”)。

在提升漏洞编程难度的同时,系统的安全性也得到了更好的保障。但若将自身加载到 Chrome 中的软件与缓解措施不兼容,又可能影响整体的稳定性。

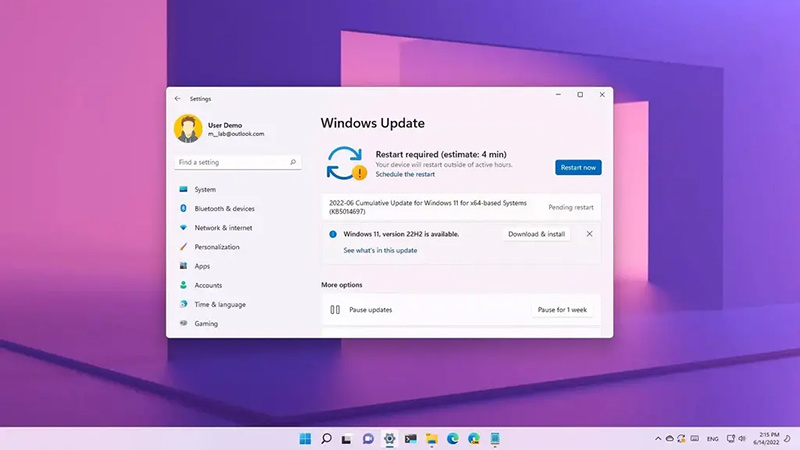

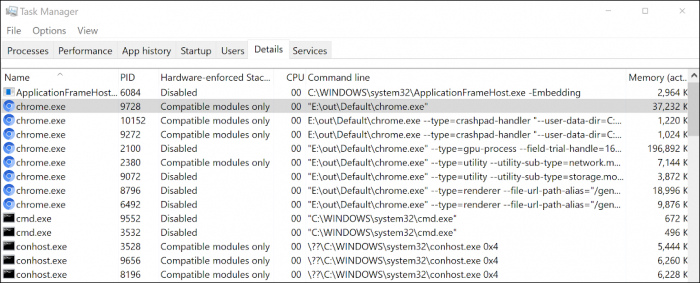

启用硬件强制堆栈保护后的 Chrome 进程

Bleeping Computer 指出,谷歌并不是首个在 Chromium 中引入硬件强制堆栈保护功能的浏览器开发商。

因为 Microsoft Edge 漏洞研究负责人 Johnathan Norman 曾表示,早在 Edge 90(Canary 通道)上,他们就已经在非渲染器进程中增加了对 Intel CET 功能的支持。

至于 Mozilla,虽然它也希望在 Firefox 浏览器中纳入对 Intel CET 的支持,但过去一年还是没有多大进展。不过在谷歌和微软的带头下,想必我们也无需等待太久。

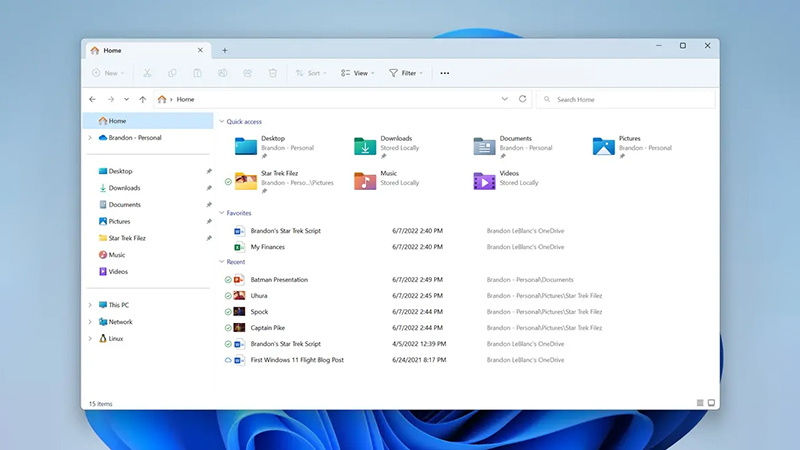

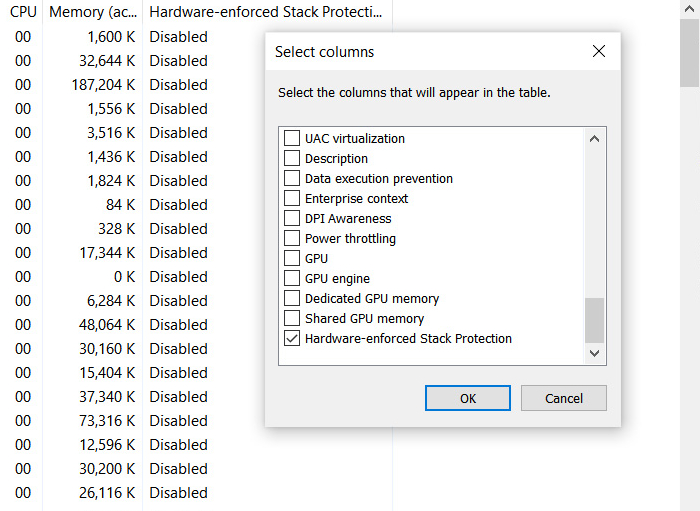

任务管理器截图

最后,在兼容 CPU (英特尔 11 代 / AMD Zen 3 处理器)平台上运行浏览器软件的 Windows 10 用户,现已能够通过 Windows 任务管理器,来检查浏览器进程是否已经启用了硬件强制堆栈防护功能。

方法是打开“任务管理器”,转到“详情”选项卡,邮件点击标题和“选择列”,然后检查“硬件强制堆栈保护”前的 √ 有没有被打上。